- cert.pem : certificat serveur seulement, option SSLCertificateFile pour Apache.

- chain.pem : certificats racine et intermédiaire, option SSLCertificateChainFile pour Apache.

- fullchain.pem : tous les certificats, option ssl_certificate pour nginx.

- privkey.pem : clef privée du certificat serveur, option SSLCertificateKeyFile pour Apache et ssl_certificate_key pour nginx. ☣ À NE JAMAIS DONNER À PERSONNE ☠

- Afin de faciliter les futures mises à jour des certificats, faîtes pointer les options vers les dossiers /etc/letsencrypt/live/$NOM_DE_DOMAINE/ plutôt que de copier les fichiers .pem dans un répertoire spécifique.

- Les options SSL sont tirées de cette réponse : “Optimal” Web Server SSL Cipher Suite Configuration sur Information Security Stack Exchange. Vous pouvez générer une configuration aux petits oignons sur Mozilla SSL Configuration Generator.

- Plus d'informations sur User Guide — Let's Encrypt 0.1.0.dev0 documentation.

Let's Encrypt, c'est parti mon kiki !

⌚ 2015-11-04 > Aucun commentaire

D'après Wikipédia, « Let's Encrypt est une autorité de certification dont le lancement qui fournira des certificats gratuits X.509 pour le protocole cryptographique TLS au moyen d'un processus automatisé destiné à se passer du processus complexe actuel impliquant la création manuelle, la validation, la signature, l'installation et le renouvellement des certificats pour la sécurisation des sites internet ».

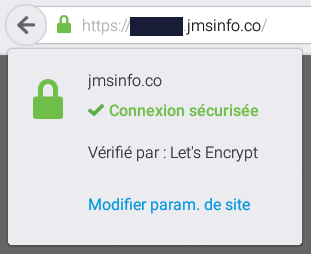

Pour faire simple, vous pouvez désormais sécuriser vos sites web en utilisant un certificat SSL gratuit illimité dans le temps, le fameux protocol HTTPS. Génial !

Il faut savoir que Let's Encrypt, c'est un conglomérat de mastodontes d'Internet tels que Mozilla (Firefox, Thunderbird, entre autres), Cisco (leader mondial des réseaux), Akamai (réseaux de diffusion de contenu, alias CDN, utilisés par Facebook notamment), EFF (Electronic Frontier Foundation, ONG internationale dont l'objectif essentiel est de défendre la liberté d'expression sur Internet) et bien d'autres.

À JMSinfo, nous avons eu la chance d'être retenus pour tester Let's Encrypt. Alors c'est parti !

1. Récupérez les sources depuis le dépôt officiel :

$ git clone https://github.com/letsencrypt/letsencrypt

$ cd letsencrypt

2. Générez les certificats :

$ ./letsencrypt-auto --agree-dev-preview --server \

https://acme-v01.api.letsencrypt.org/directory certonly

3. Les fichiers seront créés dans /etc/letsencrypt/live/$NOM_DE_DOMAINE/, ici encrypt.jmsinfo.co (fictif) :

4. Configuration du VHOST Apache :

<VirtualHost *:443>

ServerName encrypt.jmsinfo.co

DocumentRoot /var/www/encrypt.jmsinfo.co/

SSLEngine On

SSLCertificateKeyFile /etc/letsencrypt/live/encrypt.jmsinfo.co/privkey.pem

SSLCertificateFile /etc/letsencrypt/live/encrypt.jmsinfo.co/cert.pem

SSLCertificateChainFile /etc/letsencrypt/live/encrypt.jmsinfo.co/chain.pem

SSLProtocol all -SSLv2 -SSLv3

SSLCipherSuite "EECDH+ECDSA+AESGCM EECDH+aRSA+AESGCM EECDH+ECDSA+SHA384 EECDH+ECDSA+SHA256 EECDH+aRSA+SHA384 EECDH+aRSA+SHA256 EECDH+aRSA+RC4 EECDH EDH+aRSA RC4 !aNULL !eNULL !LOW !3DES !MD5 !EXP !PSK !SRP !DSS !RC4"

SSLHonorCipherOrder on

SSLOptions +FakeBasicAuth +ExportCertData +StrictRequire

# HSTS (mod_headers est requis, 15 768 000 secondes = 6 mois)

Header always set Strict-Transport-Security "max-age=15768000"

</VirtualHost>

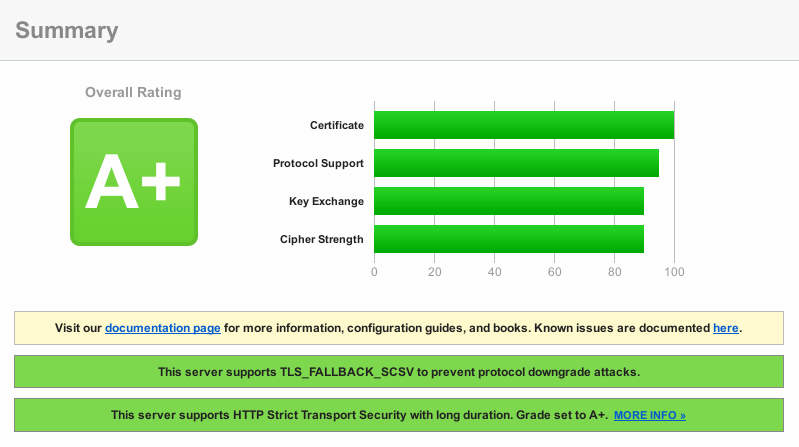

6. Éventuellement, faîtes tester par SSLLabs :

Historique

MàJ du 2015-11-12 : ajout du résultat SSLLabs et du générateur de configuration Mozilla.☕ Aucun commentaire

Flux RSS des commentaires de cet article

Derniers commentaires, vous aussi, apportez votre savoir et questionnez.

Bonjour mes chers, au fait j'ai un souci avec mon dolibarr …

Bonjour mes chers, au fait j'ai un souci avec mon dolibarr …

Bonsoir , j’ai le même problème et j’aimerais savoir combi…

Use this PST to MBOX Converter Software and Convert PST to …

If you want to Export PST file to thunderbird then you shou…